Содержание

- Что такое вымогателей?

- Что делать с Ransomware

- Сегодняшний Новый и Улучшенный Ransomware

- Защита вашего компьютера

Источник: 72soul / Dreamstime.com

вынос:

Ransomware является особенно неприятным типом вредоносного ПО. Укрепившись на компьютере жертвы, есть несколько хороших вариантов.

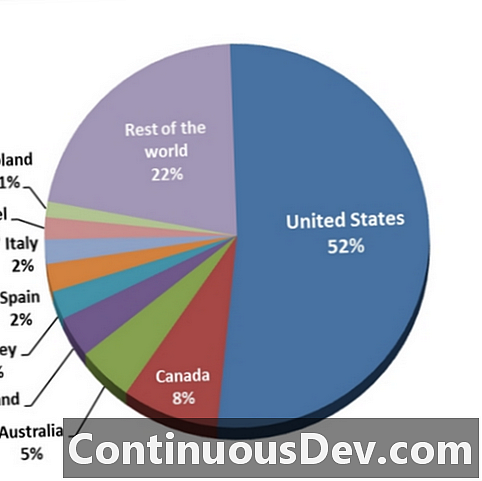

Ransomware, или крипто-вымогательство, сильно возрождается. В декабре 2013 года ESET Security определила, что вымогатели, принадлежащие к гнусному семейству CryptoLocker, распространились по всему миру. И более 50 процентов атак происходили именно здесь, в Соединенных Штатах.

Источник: ESET Security

Несмотря на то, что CryptoLocker является весьма успешным вредоносным ПО, похоже, его собирается узурпировать еще более коварная программа-вымогатель под названием PowerLocker.

Что такое вымогателей?

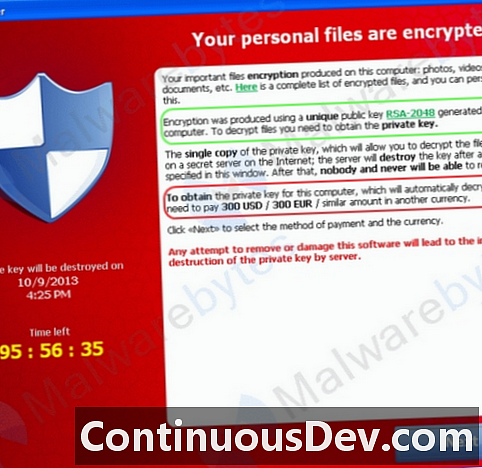

Для тех, кто не знаком с вымогателями, сейчас самое время узнать об этом. На самом деле, гораздо лучше прочитать об этом сейчас, чем познакомиться с ним через зловещее окно, подобное приведенному ниже.Источник: Malwarebytes.org

Слайд - это реклама, которую вымогатель, в данном случае CryptoLocker, захватил компьютер жертвы. Malwarebytes.org определил, что CryptoLocker ищет файлы со следующими расширениями:

3fr, accdb, ai, arw, bay, cdr, cer, cr2, crt, crw, dbf, dcr, der, dng, doc, docm, docx, dwg, dxf, dxg, eps, erf, indd, jpe, jpg, KDC, MDB, MDF, MEF, MRW, NEF, NRW, ODB, ODM, ODP, ODS, ODT, ORF, P12, P7B, P7C, PDD, PeF, Pem, PFX, PPT, PPTM, PPTX, PSD, PST, PTX, R3D, RAF, RAW, RTF, RW2, RWL, SRF, SRW, WB2, WPD, WPS, XLK, XLS, XLSB, XLSM, XLSX

Некоторые из наиболее знакомых расширений, выделенных жирным шрифтом, связаны с документами Microsoft Office. Если у жертвы были документы с любым из вышеперечисленных расширений на зараженных компьютерах, файлы стали бы полностью недоступными. Другими словами, они будут удерживаться с целью получения выкупа.

На приведенном выше снимке экрана раздел, обведенный зеленым, указывает на то, что для шифрования файлов использовалось шифрование с использованием открытого и закрытого ключей. И, если вы не работаете в АНБ, такое шифрование, скорее всего, не будет взломано. Раздел, обведенный красным, рекламирует сумму выкупа, в данном случае 300 долларов.

Что делать с Ransomware

После заражения вымогателями, варианты просты. Жертвы либо платят, либо нет. Ни один из вариантов не является хорошим выбором. Не платить означает, что файлы будут потеряны. Затем пользователь должен решить, следует ли чистить компьютер антивирусным продуктом или полностью восстанавливать компьютер.

Но выплата выкупа воняет тоже, потому что это заставляет жертв доверять вымогателям. Прежде чем кусать пулю и выплачивать выкуп, подумайте о следующем: если у вымогателя есть деньги, зачем нужна информация для расшифровки? И, если все сработает и ваши файлы будут освобождены, вам все равно придется пройти тот же процесс, чтобы решить, очистить компьютер с помощью антивирусного продукта или восстановить его.

Сегодняшний Новый и Улучшенный Ransomware

Ранее я кратко упомянул PowerLocker в качестве нового и улучшенного вымогателя. И это может принести больше вреда, чем любой предыдущий вариант вымогателей. Дэн Гудин из Ars Technica объяснил, на что способен PowerLocker.В своем посте Гудин заявляет, что цифровое подполье решило стать коммерческим, предлагая PowerLocker в качестве комплекта вредоносных программ для DIY за 100 долларов, а это означает, что больше плохих людей, особенно тех, кто не разбирается в вредоносных программах, смогут нанести финансовый ущерб. боль на ничего не подозревающих интернет-путешественников.

«PowerLocker шифрует файлы с помощью ключей на основе алгоритма Blowfish. Каждый ключ затем шифруется в файл, который может быть разблокирован только 2048-битным закрытым ключом RSA», - пишет Гудин.

Мне нравится получать из вторых источников информацию о только что обнаруженном вредоносном ПО, которое еще не распространено в дикой природе. Поэтому я связался с Марцином Клечински, генеральным директором и основателем Malwarebytes.org, чтобы узнать его мнение о PowerLocker.

Kleczynski, вместе со своими коллегами Джеромом Сегурой и Кристофером Бойдом, упомянул, что PowerLocker настолько нов, что большая часть того, что публикуется, является спекуляцией. Принимая это во внимание, PowerLocker потенциально улучшает CryptoLocker, имея возможность:

- Отключите некоторые основные программы Windows, такие как диспетчер задач, regedit и терминал командной строки

- Старт в обычном и безопасном режиме

- Обнаружение Evade VM и популярные отладчики

«Учитывая успех CryptoLocker, неудивительно, что имитаторы с улучшенными функциями», - сказал Клечински. «Хорошая новость: поскольку эта угроза была обнаружена на раннем этапе, она должна позволить правоохранительным органам прибить ее до того, как она выйдет и начнет заражать компьютеры».

Защита вашего компьютера

Так как же защитить себя от выкупа? Клечински дает несколько простых советов.«Будьте осторожны при открытии вложений. В частности: Amazon, DHL и другие подобные счета-фактуры, которые представляются в виде zip-файла. Чаще всего они являются поддельными и содержат вредоносное ПО», - сказал Клечински.

Помимо этого, нет волшебной формулы, чтобы избежать вымогателей. Это просто вредоносная программа, которая ищет уязвимые компьютеры для использования. Антивирусные программы могут быть полезны, но они обычно включаются после того, как данные зашифрованы. Лучшее решение - поддерживать операционную систему компьютера и прикладное программное обеспечение в актуальном состоянии, устраняя любые недостатки, которые могут использовать злоумышленники.